無線鍵鼠被指有潛藏危機 國安部揭「隔空竊密」3套路

更新時間:20:49 2026-03-16 HKT

發佈時間:20:49 2026-03-16 HKT

發佈時間:20:49 2026-03-16 HKT

無線鍵盤、無線滑鼠是桌面電腦最普遍設備,但原來也有洩露機密訊息風險。國家安全部16日發文,指竊密者可通過多種手段,利用無線鍵鼠實現「隔空取物」式竊密,對信息安全構成威脅。

國家安全部微信公眾號16日文章指,無線鍵鼠可以通過多種手段,實現盜竊信息的目的:

- 空中信號「裸奔傳輸」。市面部分無線鍵鼠採用非加密傳輸協議,用戶每次按鍵輸入和滑鼠點擊,都會以明文形式通過無線電波「裸奔」在空氣中。竊密者僅需一台普通USB射頻接收器,即可捕獲並還原這些信號,令用戶輸入內容及操作一覽無遺。

- 惡意設備「潛伏接入」。別有用心的人員可對無線滑鼠的接收器,改造成為「硬體木馬」。一旦被插入涉密信息系統或關鍵部位的電腦USB接口,將會偽裝成合法外設騙過系統認證,在後台靜默執行惡意代碼,開啓遠程控制與數據竊取的「後門」。

- 休眠狀態「暗度陳倉」。為延長續航,多數無線滑鼠會在長時間無操作時,自動進入休眠模式。而設備從休眠狀態喚醒、重新與接收器建立連接的過程中可能存在安全隱患。竊密者可能利用這一時機,偽造合法配對信號,誘使無線滑鼠與其竊密設備即時配對,實現點對點的「隔空索密」。

相關新聞:國安風險︱自助販賣機採集生物資訊 電子零售變竊密溫床

文章提醒,要確保信息安全,需要設立三重防護

- 加密傳輸,嚴防信號「裸奔」。優先選用搭載高級加密技術的無線滑鼠,定期檢查並更新滑鼠固件與接收器驅動,及時封堵安全漏洞。

- 規範接入,嚴堵外設「後門」。設備配對應優先使用原廠接收器,核對產品ID是否與官方參數一致。對來源不明、非正規渠道購買的無線外設要保持高度警惕,嚴禁接入涉密計算機使用。

- 常態管控,嚴守離線「關口」。離開辦公桌時,務必手動關閉無線滑鼠的物理電源開關或直接拔除USB接收器,防範休眠劫持攻擊。

最Hit

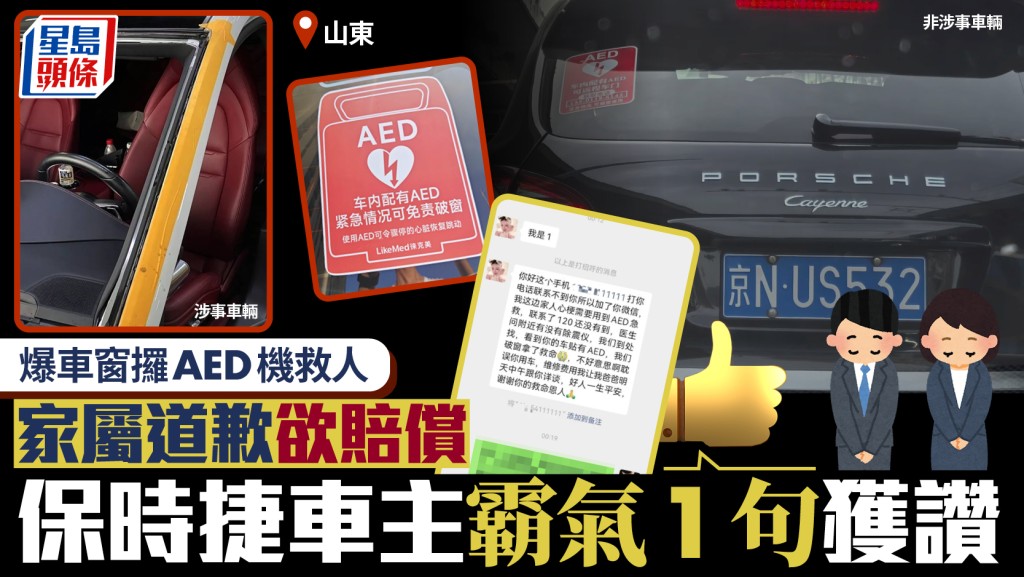

保時捷︱山東家屬爆窗攞AED救人 車主霸氣一句網民讚器量大

2026-03-15 17:35 HKT

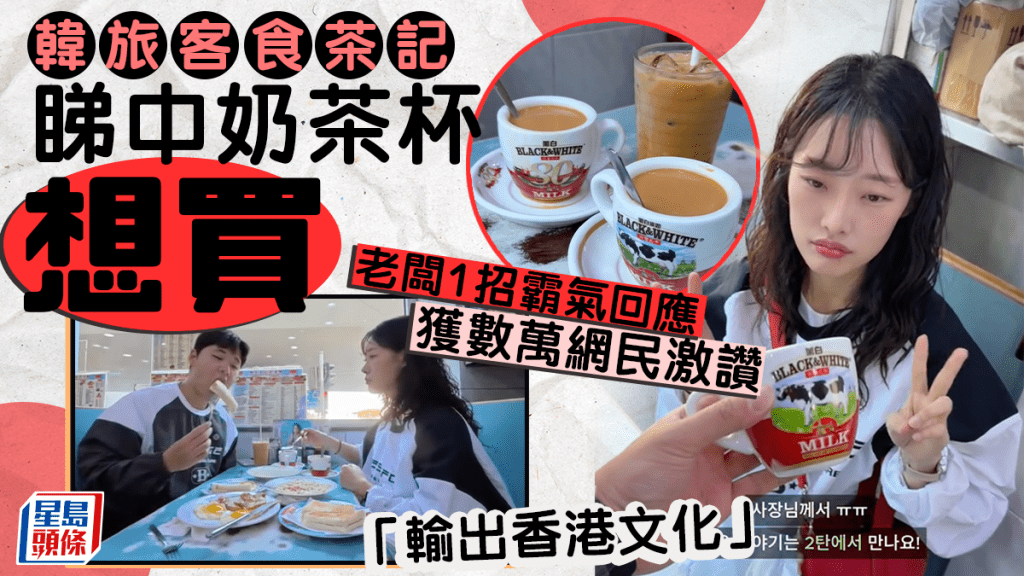

韓國旅客食茶記睇中奶茶杯?老闆堅稱不賣後1招霸氣回應 數萬網民激讚:輸出香港文化

2026-03-15 15:31 HKT

小學作文唔畀寫「雪糕」?老師圈錯改「冰淇淋」港媽大控訴:香港只有雪糕車 掀網民總動員考證|Juicy叮

2026-03-15 12:59 HKT

中菜館點心半價搶客!堅持新鮮現做「非預製」網民熱議:要多啲支持幫襯

2026-03-15 18:02 HKT

紙巾抹眼鏡不會刮花?洗潔精恐損鏡片變矇 專家拆解洗眼鏡謬誤+1分鐘正確清洗技巧

2026-03-15 10:00 HKT